Informática Forense

Profesional en Informática Forense

La Informática Forense es una especialidad técnica (una de las disciplinas de la seguridad informática más en auge) que asume dentro de sus procedimientos las tareas necesarias asociadas con la evidencia en la escena del crimen, como son: identificación, preservación, extracción, análisis, interpretación, documentación y presentación de las pruebas.

Como en casi todas las áreas de la seguridad informática, implica el tener conocimiento de una gran cantidad de dominios. La informática forense se sale de lo puramente técnico y entra de lleno en temas legales, procedimentales y mucha investigación criminal.

Por otro lado, están los procesos preventivos que desarrolla la informática forense y que conjugada con la seguridad informática permite a las personas y organizaciones asegurarse en gran medida contra los ataques informáticos que finalmente son 24X7X365.

Este curso está dirigido a todos los interesados en:

• Investigaciones forenses digitales

• Abogados

• Consultores legales

• Cuerpos oficiales

• Oficiales de policía

• Detectives/investigadores

• Responsables de incidentes y miembros de equipo

• Gerentes de seguridad de IT

• Profesionales IT

• Directores IT

• Ingenieros en sistemas/redes/telecomunicaciones

• Analistas/consultores de seguridad

• Estudiantes de la carrera informática y afines

El objetivo del curso en generar conocimiento y destrezas en el ámbito de la informática forense, así como preparar en aspectos técnicos y legales, que les permitirá llevar adelante una investigación en campo el judicial o dentro de su ambiente corporativo.

TEMARIO

Módulo 1.

INFORMÁTICA, CONECTIVIDAD E INTERNET

1. La informática

• Conceptos básicos

2. Componentes de un sistema informático

3. Estructura básica de un sistema informático

4. Unidad central de proceso en un sistema informático

• Estructura

5. Periféricos más usuales: conexión

6. Sistema operativo

7. Internet

8. Conectividad a Internet

• Tipos de redes

• Red inalámbrica

2. FUNDAMENTOS DE LA INFORMÁTICA Y ELECTRÓNICA FORENSE

1. Concepto de informática forense

2. Objetivos de la informática forense

3. Usos de la informática forense

4. El papel del perito informático

5. El laboratorio informático forense

6. Evidencia digital

• Evidencias volátiles y no volátiles

• Etiquetado de evidencias

7. Cadena de custodia

3. CIBERSEGURIDAD

1. El ciberespacio y su seguridad

2. Riesgos y amenazas de la ciberseguridad

• Amenazas internas y externas

• Principales riesgos y amenazas

3. Objetivos de la ciberseguridad

4. Líneas de acción de la ciberseguridad nacional, Ministerio de Ciencia, Tecnología y Telecomunicaciones (MICITT).

5. Estrategia Nacional de Ciberseguridad en Costa Rica

4. CIBERCRIMINALIDAD

1. Delito informático

• Principales características del delito informático

2. Tipos de delito informático

3. Ciber-criminalidad

• Evolución de la sociedad costarricense en el empleo de las nuevas tecnologías.

Los delitos cibernéticos.

5. HACKING ÉTICO

1. ¿Qué es el hacking ético?

• Ética hacker

• Valores de la ética hacker

• Fases del Hacking Ético

• Tipo de Hacking Ético

2. Aspectos legales del hacking ético

3. Perfiles del hacker

• Hacker de sombrero negro

• Hacker de sombrero blanco

• Hacker de sombrero gris

• Otros perfiles

4. Hacktivismo

6. ANÁLISIS FORENSE

1. El análisis forense

2. Etapas de un análisis forense

• Estudio preliminar

• Adquisición de datos

• Análisis e investigación

• Presentación y realización del informe pericial

3. Tipos de análisis forense

4. Requisitos para el análisis forense

5. Principales problemas

7. SOPORTE DE DATOS

1. Adquisición de datos: importancia en el análisis forense digital

2. Modelo de capas

3. Recuperación de archivos borrados

• Dinámica del borrado de archivos

• Características exigibles para recuperación de archivos y datos borrados

• Principales herramientas para recuperación de datos

• La acción de recuperación

4. Análisis de archivos

• Firmas características

• Documentos

• Archivos gráficos y multimedia

• Archivos ejecutables 8.

SISTEMA DE GESTIÓN DE SEGURIDAD EN LA INFORMACIÓN SGSI (Sistema de Gestión de Seguridad de la Información) 1. La sociedad de la información

2. ¿Qué es la seguridad de la información?

3. Importancia de la seguridad de la información

4. Principios básicos de seguridad de la información: confidencialidad, integridad y disponibilidad

• Principio Básico de Confidencialidad

• Principio Básico de Integridad • Disponibilidad

5. Descripción de los riesgos de la seguridad

6. Selección de controles

7. Factores de éxito en la seguridad de la información

8. Introducción a los sistemas de gestión de seguridad de la información

9. Beneficios aportados por un sistema de seguridad de la información

9. MARCO NORMATIVO

1. Marco normativo

2. Normativa sobre seguridad de la información

• Planes de acción para la utilización más segura de Internet

• Estrategias para una sociedad de la información más segura

• Ataques contra los sistemas de información

• La lucha contra los delitos informáticos

3. Normativa relacionada con la ciberseguridad

4. Legislación sobre delitos informáticos (Reforma de la Sección VIII, Delitos Informáticos y Conexos, del Título VII del Código Penal N° 9048, Costa Rica)

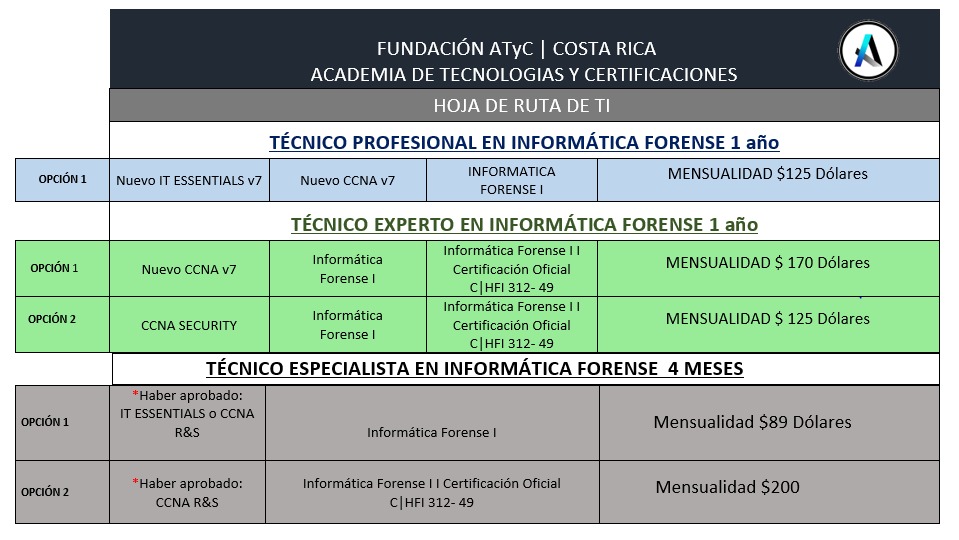

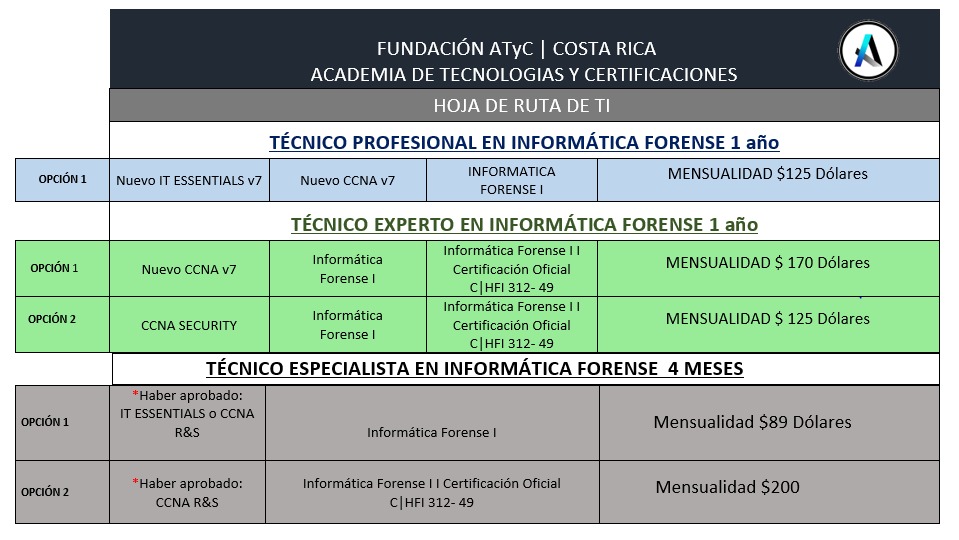

Roadmap

Precio

MENSUALIDAD $125

CCNA v7 Modolulos 1,2 3.

Informatica Forense I

DURACION 12 MESES

Requisitos

Experto en Informática Forense

La Informática Forense es una especialidad técnica (una de las disciplinas de la seguridad informática con más auge) que asume dentro de sus procedimientos las tareas necesarias asociadas con la evidencia en la escena del crimen, como son: identificación, preservación, extracción, análisis, interpretación, documentación y presentación de las pruebas.

Como en casi todas las áreas de la seguridad informática, implica el tener conocimiento de una gran cantidad de dominios. La informática forense se sale de lo puramente técnico y entra de lleno en temas legales, procedimentales y mucha investigación criminal.

También está dedicado a aumentar el nivel de conocimiento, comprensión y habilidades en ciberseguridad e Investigación. El curso trata el uso de herramientas de investigación tales como EnCase, Access Data FTK & ProDiscover proporcionando así las habilidades necesarias para la identificación de huellas digitales; además de incluir una enorme recopilación de evidencias en el caso de persecución penal incluyendo RAW, imágenes .dd, archivos de audio y vídeo, archivos MS Office, etc.

Por otro lado, están los procesos preventivos que desarrolla la informática forense y que conjugada con la seguridad informática permite a las personas y organizaciones asegurarse en gran medida contra los ataques informáticos que finalmente son 24X7X365.

Este programa de estudio fortifica el nivel de aplicación de conocimientos de quien esté interesado en la integridad de las redes e investigaciones digitales.

La formación en este programa de estudio te preparará para presentar el examen de certificación oficial Computer Hacking Forensic Investigator C|HFI 312-49.

Con el objetivo de trasladar a nuestros alumnos las herramientas necesarias para poder realizar este curso con el nivel previo de aprovechamiento recomendado por EC Council, se incluye, en el coste de la formación, el acceso a la herramienta Practice Test diseñada para preparar la certificación oficial Computer Hacking Forensic Investigator 312-49.

Este curso está dirigido a todos los interesados en investigaciones forenses digitales, abogados, consultores legales, cuerpos oficiales, oficiales de policía, detectives/investigadores, responsables de incidentes y miembros de equipo, gerentes de seguridad de IT, profesionales IT. directores IT, Ingenieros en sistemas/redes/telecomunicaciones, analistas/consultores de seguridad, Estudiantes de la carrera informática y afines.

El objetivo de la formación es ayudarle a dominar la metodología de un Hacker Forensic Investigator. Los asistentes, una vez superado el examen correspondiente, lograrán obtener una de las certificaciones de mayor interés global: CHFI – Computer Hacking Forensic Investigator.

Al finalizar este curso, los estudiantes serán capaces de:

Realizar respuesta a incidentes y forenses Realizar recopilaciones de evidencia electrónica Realizar adquisiciones forenses digitales Realizar bit-stream Imaging / adquisición de los medios digitales confiscados durante el proceso de investigación Examinar y analizar texto, gráficos, multimedia e imágenes digitales Llevar a cabo exámenes exhaustivos de las unidades de disco duro del ordenador y otros medios de almacenamiento de datos electrónicos Recuperar información y datos electrónicos de discos duros de computadoras y otros dispositivos de almacenamiento de datos Seguir estrictos datos y procedimientos de manejo de pruebas Mantener la pista de auditoría (es decir, la cadena de custodia) y la integridad de la evidencia Hacer trabajos de examen técnico, análisis y notificación de pruebas basadas en computadoras Preparar y mantener los expedientes Utilizar herramientas forenses y métodos de investigación para encontrar datos electrónicos, incluyendo historia de uso de Internet, documentos de procesamiento de textos, imágenes y otros archivos Reunir información volátil y no volátil de Windows, MAC y Linux Recuperar archivos y particiones eliminados en Windows, Mac OS X y Linux Realizar búsquedas de palabras clave incluyendo el uso de palabras o frases de destino

Investigar eventos para evidenciar amenazas o ataques internos Apoyar la generación de informes de incidentes y otras garantías Investigar y analizar todas las actividades de respuesta relacionadas con incidentes cibernéticos Planificar, coordinar y dirigir las actividades de recuperación y las tareas de análisis de incidentes

METODOLOGIA DE ENSEÑANZA-APRENDIZAJE La modalidad es totalmente mediada por tecnologías a través del aula Virtual. Las actividades que se realizarán serán:

Materiales multimedia de Autoestudio, consta de múltiples modos de instrucción, incluyendo textos digitales, videos, y actividades interactivas, manteniendo un aprendizaje rápido, fácil y atractivo.

Práctica de laboratorio

Simulaciones

Consulta al docente a través de e-mail, whatsapp

Foros de discusión semanal propuestos por el docente (un foro por unidad).

Dictado de clases en tiempo real mediante un Aula Virtual: El día y horario será coordinado por ATyC. Se recomienda participar de estas clases, pero las mismas no son obligatorias y en caso de ausencia siempre habrá una grabación registrada en el aula virtual.

Materiales didácticos complementarios.

Módulo 01: La informática forense en el mundo actual Módulo 02: Proceso de investigación en la informática forense

Módulo 03: Entendiendo los Discos Duros y el Sistema de Archivos

Módulo 04: Adquisición y duplicación de datos

Módulo 05: Defensa contra técnicas anti-forense

Módulo 06: Análisis forense del Sistema Operativo

Módulo 07: Forense de red

Módulo 08: Investigación de ataques web

Módulo 09: Forense de Base de datos

Módulo 10: Forense en Cloud

Módulo 11: Forense de Malware

Módulo 12: Investigación de ataques por email

Módulo 13: Forense en dispositivos móviles

Módulo 14: Redacción y presentación de informes forenses

CONTENIDOS POR TEMAS

1. Ciencia forense

• Objetivo y Necesidad Forense Informática

• Preparación Forense

• Crimen Cibernético

• Aplicaciones Web y Ataques de Servidores Web

• Delitos de Correo Electrónico

• Ataques de Red

• Forenses en Dispositivos Móviles

• Investigación de Delitos Cibernéticos

• Investigación Forense Informática Metodología

• Denunciar un delito cibernético

• Testigo experto

2. Regulaciones, Políticas y Ética

• Búsqueda y confiscación de computadoras con y sin orden judicial

• Leyes y actos contra delitos por correo electrónico

• Leyes relativas a la gestión de registros.

• Políticas relativas a la medicina forense móvil

• Leyes y actos contra delitos por correo electrónico

• Ética general mientras testifica

3. Evidencia digital

• Evidencia digital

• Tipos de evidencia digital

• Reglas de evidencia

• Evidencia electrónica: tipos y recopilación de evidencia potencial

• Consideración de delitos electrónicos y evidencia digital por categoría de delitos

• Laboratorio de informática forense

• Comprender los discos duros

• Particiones de disco y proceso de arranque

• Comprender los sistemas de archivos

• Sistemas de archivos de Windows

• Sistemas de archivos Linux

• Sistemas de archivos Mac OS X

• Sistema de almacenamiento RAID

• Talla de archivos

• Archivos de imagen

• Analizar registros

• Forense de bases de datos • Encabezados de correo electrónico

• Análisis de encabezados de correo electrónico

• Análisis de malware

• Sistemas operativos móviles

4. Procedimientos y Metodología

• Investigación de delitos informáticos

• Metodología de investigación forense informática

• Proceso de examen de evidencia digital

• Cifrado

• Primer respondedor

• Conceptos básicos de primera respuesta

• Roles del primer respondedor

• Adquisición y duplicación de datos.

• Atacando las técnicas anti-forenses

• Gestión de registros y correlación de eventos

• Forense de red (Sistemas de detección de intrusiones (IDS))

• Informes forenses informáticos y redacción de informes de investigación

5. Forense digital

• Recuperar datos

• Análisis del sistema de archivos

• Análisis forense de Windows

• Forense de Linux

• MAC forense

• Recuperación de los archivos y particiones eliminados

• Análisis forense de archivos de imagen y esteganografía

• Esteganálisis

• Crackers de contraseñas de aplicaciones

• Investigación y análisis de registros • Investigar el tráfico de red

• Investigación de ataques inalámbricos

• Investigación de ataques web

• Investigación de delitos y violaciones por correo electrónico

• Proceso forense móvil

• Forense en la nube

• Análisis forense de malware

• Atacando las técnicas anti-forenses

6. Herramientas / Sistemas / Programas

• Kit de herramientas de primeros respondedores • Herramientas forenses de Windows (Helix3 Pro, X-Ways Forensics, Windows Forensic Toolchest (WFT), Autopsia, The Sleuth Kit (TSK), etc.)

• Herramientas de software de adquisición de datos UltraKit Forensic Falcon, etc.)

• Herramientas para atacar a los anti forenses

• Herramientas de esteganografía

• Herramientas forenses de bases de datos

• Herramientas para descifrar contraseñas

• Herramientas forenses de red

• Herramientas de seguridad web, firewalls, visores de registros y herramientas de investigación de ataques web

• Herramientas forenses en la nube

• Herramientas forenses de malware

• Herramientas forenses de correo electrónico

• Software forense móvil y herramientas de hardware

• Herramientas de redacción de informes

Roadmap

Precio

MENSUALIDAD $170

Informatica Forense I

Informatica Forense II

DURACION 12 MESES

Precio

MENSUALIDAD $125

Informatica Forense I

Informatica Forense II

DURACION 12 MESES

Precio

Precio mensual $89

DURACION 4 MESES

Informatica Forense II

Precio mensual $200

DURACION 4 MESES

*Aplican Requisitos